Como sabemos, con el aumento de la IoT y la explosión de los dispositivos en red, los ciberataques han aumentado sustancialmente. Esta amplia gama de amenazas significa que los equipos de seguridad de red no pueden dejar nada al azar o a la suerte. Deberían estar siempre al día en cuanto a las últimas tecnologías de ciberseguridad de que disponen para proteger la red a diferentes niveles. Regularmente relacionamos la protección de la red con ciertas soluciones específicas basadas en software como Firewalls, NGFW, IPS, IDS, antivirus o antispyware por nombrar algunos. Sin embargo, teniendo en cuenta las características de seguridad a nivel de hardware se está volviendo cada vez más crítico en el mundo definido por el software.

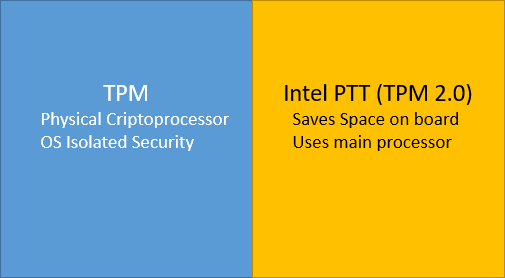

En este artículo, discutiremos dos tecnologías de ciberseguridad basadas en hardware muy útiles que se están convirtiendo en características cada vez más importantes de los dispositivos de red cibernéticos para la seguridad y las aplicaciones SD-WAN. Estamos hablando de TPM (Trusted Platform Module) e Intel PTT (Platform Trusted Technology) o TPM 2.0. Antes de hacer una comparación, discutamos rápidamente cuáles son estas tecnologías.

TPM (Trusted Platform Module)

TPM significa Trusted Platform Module, y es un microchip diseñado para la seguridad de los ordenadores que utilizan claves encriptadas. Estos se almacenan en el chip TPM que se encuentra en la placa base del ordenador. La mayoría de las soluciones de seguridad actuales se basan en software. Como resultado, no proporcionan suficiente protección de seguridad y son vulnerables a ataques físicos o lógicos. Sin embargo, TPM es una solución de seguridad basada en hardware y software. A diferencia de muchas otras opciones de defensa de la seguridad de la información, el TPM es una característica popular en los sistemas de seguridad de puntos finales y de computación en el borde de la red.

Este chip almacena claves de cifrado RSA específicas del sistema host para la autenticación de hardware. Cada chip TPM contiene un par de claves RSA llamadas claves de endoso (EK), que se encuentran dentro del chip y no pueden ser accedidas por el software. Este par de claves es generado por el chip TPM basado en una clave de aprobación y una contraseña de propietario específica. Cuando un usuario toma el control de un ordenador, se genera la clave raíz de almacenamiento (SRK).

Cuando el software del sistema genera una clave o certificado, la clave o certificado se sella en el TPM. En otras palabras, el chip TPM es una “caja fuerte” donde almacenamos claves de datos encriptadas.

El uso de TPM en nuestro ordenador nos permite gestionar información como:

- Certificados digitales.

- Contraseñas de administrador local.

- Carpetas de usuario con contraseñas de administrador.

- Registro protegido con contraseñas de administrador.

- Contraseñas de usuario.

- Contraseñas del disco duro encriptadas (HDD).

- Contraseñas SNMP y del servidor web.

- Contraseñas de control remoto.

Una gran ventaja de TPM, es que utiliza su firmware interno por lo que está libre de ataques basados en software con el sistema operativo. Esto añade una capa más de protección que aumenta la seguridad de nuestros datos. También se puede utilizar para trabajar en conjunto con otras aplicaciones de encriptación de discos duros, así como para el almacenamiento de datos de identificación como las huellas dactilares.

Pero el TPM no sólo se limita a generar y almacenar claves de cifrado de forma segura, sino que también puede proteger un ordenador desde el momento del proceso de arranque. Utilizando un sistema llamado Core Root of Trust Measurement (CRTM), se crean registros de configuración de la plataforma (PCR). Utilizando varios PCR’s, se toman diferentes registros del estado de nuestro ordenador y se puede realizar una rápida revisión del equipo antes de que se inicie el sistema operativo, incluso cancelando la operación o evitando actualizaciones de software en caso de encontrar alguna anomalía o inconsistencia en el estado del sistema informático.

TPM 2.0

TPM ha ido evolucionando hacia TPM 2.0, que es un nuevo enfoque que ya no está orientado a la necesidad de tener un hardware dedicado en la placa madre, sino que utiliza más el procesador y confía más en el firmware, donde la disponibilidad de librerías permitirá las opciones que se aplican a la plataforma que estamos utilizando. Gracias a esta evolución, ahora existen soluciones que llevan el TPM a más dispositivos en más campos como los procesos industriales y las soluciones para la automoción. Hablemos de un ejemplo: Intel PTT.

Intel introdujo PTT (Platform Trust Technology) en 2013 como una solución basada en firmware que utiliza el mismo procesador principal del ordenador. Esto permite que más dispositivos de un rango más bajo y un menor consumo de energía disfruten del concepto Core Root of Trust Measurement (CRTM) que tienen los dispositivos TPM basados en hardware.

La seguridad criptográfica habilitada con TPM 2.0 es especialmente importante para las pasarelas de comunicaciones industriales y los dispositivos industriales de seguridad cibernética. TPM 2.0 junto con la tecnología LAN Bypass ofrecen un robusto endurecimiento cibernético a nivel de hardware con un bajo consumo de energía.

Ejemplos de Network Appliance TPM

Lanner ofrece TPM y TPM 2.0 añadiendo una capa extra de seguridad a los datos. Aquí hay algunos ejemplos de plataformas Lanner:

NCA-5520

El NCA-5520, equipado con la familia de procesadores Xeon® de Intel® y el chipset Intel® C626 o C621, ofrece una potencia de cálculo y una capacidad de virtualización optimizadas en un formato compacto de 1U compatible con hasta 384GB de memoria de sistema DDR4 a 2666 MHz. Soporte opcional de TPM. Ofrece una multitud de funciones de red avanzadas para maximizar la eficiencia del procesamiento de paquetes y la aceleración de la criptografía.

NCA-1515

Un desktop network appliance alimentado por la CPU Intel® Atom® C3000 (nombre en clave Denverton), ofrece un desempeño robusto y la tecnología QuickAssist de Intel, que ofrece aceleración criptográfica y funciones LAN de grado comercial en una forma de 231 mm x 200 mm x 44 mm (WxDxH). 4x GbE RJ45 Intel® SoC Integrated MAC, 2x GbE RJ45 Intel® i350 (by SKU) and 2x GbE SFP Intel® i350 (by SKU). 2x 260-pin SODIMM (by SKU), DDR4 2400/2133/1866MHz ECC SODIMM, Max. 32GB. 1x RJ45 Console, 2x USB 2.0, 1x Onboard EMMC 8G, 2x Nano SIM for M.2. 2x Mini-PCIe (PCIe / USB 2.0), 1x M.2 2242 B Key (USB 3.0). TPM 2.0.

En conclusión, aunque la tecnología TPM aún está en desarrollo, la necesidad de aumentar la seguridad de los usuarios de la red de forma integral y transparente, seguramente veremos esta solución en más y más dispositivos. Si está pensando seriamente en aumentar la seguridad de sus datos empezando por el equipo de punto final, ¿por qué no buscar dispositivos que ya tengan esta práctica función integrada?