Este cambio significa que dispositivos como los gateways IoT y los PC industriales se están desplegando en masa, con el fin de acercar la potencia de procesamiento a los datos. Gartner estima que para 2020 al menos el 90% de todos los proyectos de IoT incluirán gateways. Más allá de la asombrosa escala de crecimiento, la administración de estos dispositivos resulta en una miríada de desafíos para las organizaciones:

- Los dispositivos están altamente distribuidos: Extendidos por toda la empresa, a menudo en lugares remotos de difícil acceso y que pueden estar expuestos, los equipos son difíciles y a menudo de acceso costoso.

- El borde no tiene un perímetro que defender: los enfoques de seguridad tradicionales no son suficientes en el borde, lo que requiere un nuevo enfoque para garantizar que los dispositivos, las aplicaciones y sus datos estén protegidos.

- Sistemas monolíticos embebidos existentes: Las soluciones de aplicación única se construyen para una funcionalidad específica y cuando la necesidad de capacidades adicionales aumenta, añadiendo silos funcionales inmutables que se vuelven inmanejables a escala.

- Poco o ningún personal de TI en sitio: Los limitados recursos de TI en sitio requieren que cualquier solución se asegure fácilmente y proporcione una visibilidad robusta desde una ubicación central.

REQUISITOS

La escala y complejidad de los proyectos de IoT en las organizaciones industriales significa que muchos de los procesos tradicionales de despliegue y mantenimiento de dispositivos no son suficientes. En cambio, las empresas necesitan una solución que cumpla con los siguientes requisitos:

- El hardware debe ser robusto y capaz de soportar condiciones expuestas y posiblemente duras.

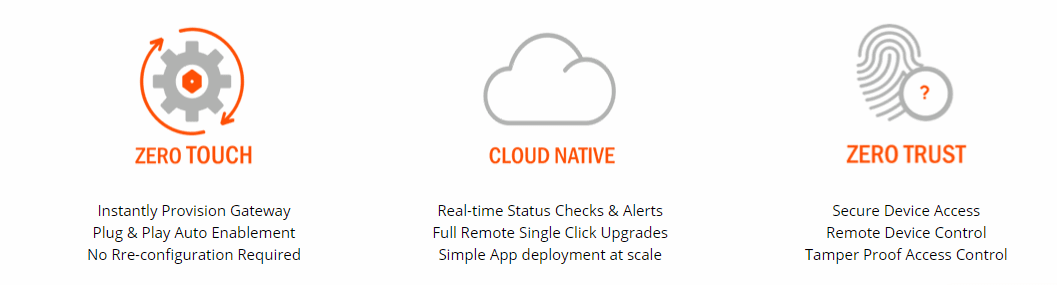

- La incorporación del dispositivo debe ser sin contacto y no requiere personal de TI altamente capacitado.

- Todas las actividades de gestión, incluidas las actualizaciones, la activación y desactivación de puertos y la resolución de problemas, deben realizarse de forma remota.

- El soporte para las aplicaciones debe incluir tanto las aplicaciones de nube existentes como las modernas, y debe ser capaz de conectarse a cualquier nube.

- Las amplias capacidades de seguridad deben garantizar la protección en entornos remotos en los que no se puede garantizar la integridad de los dispositivos.

- La arquitectura debe ser capaz de acomodar dispositivos y aplicaciones adicionales a medida que se identifiquen los requisitos futuros.

SOLUCIÓN DE LANNER

SilosBreaker™ es una plataforma de llave en mano que integra perfectamente el gateway IIoT de Lanner con la plataforma de borde en tiempo real de Zededa, ofreciendo autenticación de endpoints, protección de la propiedad del software, gestión del ciclo de vida del servicio y capacidades avanzadas de monitorización de dispositivos/aplicaciones.

SilosBreaker™ proporciona un modelo operativo consistente, automatizado, agnóstico en cuanto a hardware y seguro para dispositivos y aplicaciones edge implementados en masa, eliminando los procesos de configuración manual, los requisitos de experiencia en el lugar o cualquier necesidad de actualizar manualmente el software.

BENEFICIOS

- Solución para entornos difíciles: Los electrodomésticos empotrados resisten condiciones climáticas extremas y son operables en una amplia gama de temperaturas de funcionamiento. Cumple con las normas IEC 61850-3 e IEEE 1613

- Suministro sin contacto: Simplemente conecte la alimentación en el lugar y el dispositivo se conectará a la nube y recibirá los detalles de configuración correspondientes. La instalación del dispositivo no requiere conocimientos de TI ni configuración previa a la instalación.

- Un solo panel de vidrio en todo el hardware de borde: Despliegue de servicios y aplicaciones de borde con un solo clic. La configuración y las actualizaciones de las aplicaciones se gestionan a través del panel de control central, lo que agiliza las tareas comunes y reduce la carga administrativa.

- Seguridad superior diseñada para el borde: El modelo de confianza cero garantiza la integridad del dispositivo en entornos remotos en los que potencialmente no se puede verificar el hardware, el software y las personas. Las completas capacidades de seguridad proporcionan el mismo nivel de control y escrutinio que se espera en el centro de datos.

- Preparado para el futuro: Solución flexible y escalable con una arquitectura abierta para añadir fácilmente funcionalidad, dispositivos y control a la red