Introducción

Se cree que a medida que las empresas adoptan la nube, el Edge y la computación móvil, casi la mitad de estas empresas han sufrido uno o más intentos de hackeo o violaciones reales de la red. Además, más de 22.000 nuevos agujeros de seguridad fueron revelados en estos dos últimos años, y más de 1/3 de estos agujeros de la red exhibieron un exploit disponible.

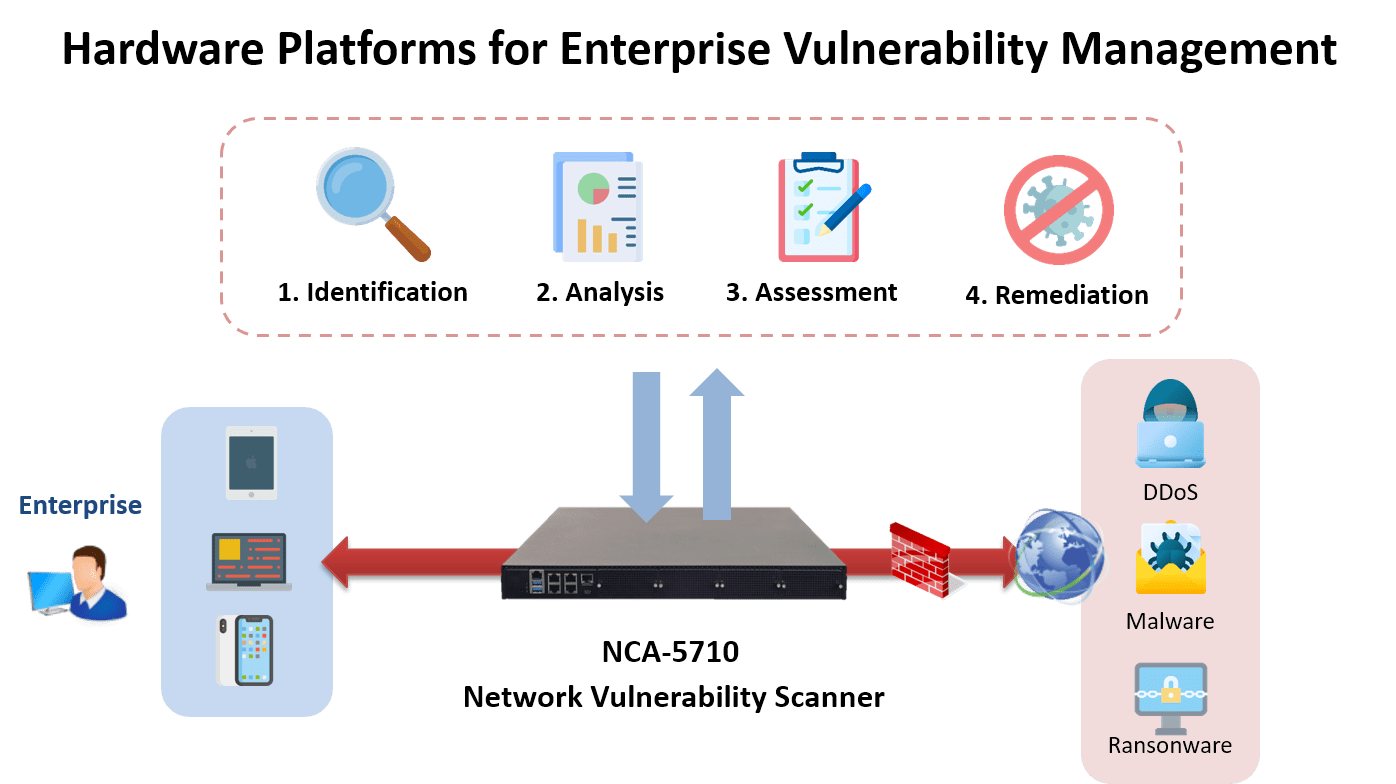

La gestión de la vulnerabilidad de la red, por lo tanto, es vital para la seguridad de los puntos finales y es uno de los enfoques más proactivos que las organizaciones deben adoptar para eliminar las debilidades de seguridad antes de que conduzcan a una brecha.

Desafíos / Requisitos

Un proveedor líder especializado en el desarrollo de soluciones de gestión de riesgos de seguridad acudió a Lanner en busca de un dispositivo de hardware capaz en el que pudiera ejecutarse una aplicación de análisis de terreno de red propia todo en uno, de modo que dicho SaaS pudiera entregarse como un paquete completo de gestión de vulnerabilidades de red.

El appliance de hardware debe ser lo suficientemente robusto y potente para poder disponer de las siguientes funcionalidades:

– Identificar y catalogar los activos no escaneados

– Reconocer los dispositivos de red y las reglas de acceso que obstruyen el acceso al escaneo

– Entregar un inventario visualizado de todos los activos alcanzables

– Detectar la vulnerabilidad y la mala configuración en tiempo real

– Priorizar las vulnerabilidades de alto riesgo por niveles de riesgo e impacto en el negocio

– Desplegar el parcheo y la remediación

Solución de escaneo

El NCA-5710Esta plataforma, impulsada por la familia de procesadores escalables Intel Xeon de segunda generación y el chipset Intel C627 o C621, ofrece una potencia de cálculo optimizada y capacidad de virtualización en un factor de forma compacto de 1U con dos zócalos de CPU LGA3647, 4 ranuras para módulos NIC y hasta 384 GB de memoria de sistema DDR4.

Esta plataforma ofrece una multitud de funciones de red avanzadas para maximizar la eficiencia del procesamiento de paquetes y la aceleración de la criptografía.

Beneficios

A través de el Lanner NCA-5710

Este proveedor fue capaz de integrar perfectamente el contexto de la red en su solución de gestión de vulnerabilidad de la red empresarial, permitiendo la evaluación de vulnerabilidad basada en el riesgo y la priorización.

Todos los datos escaneados se comparan con un inventario continuamente actualizado y el mapa de su red, facilitando en gran medida la identificación de los activos principales para el escaneo.

Además, esta solución de evaluación de la vulnerabilidad de la red “todo en uno” pone a su disposición puntuaciones de riesgo que se calculan utilizando la gravedad de la vulnerabilidad y el valor de los activos de una red en sentido ascendente y descendente, de modo que los gestores de la vulnerabilidad de la red disponen de información suficiente a la hora de identificar y mitigar de forma proactiva las vulnerabilidades que con mayor probabilidad podrían dar lugar a brechas y escapes.

El rendimiento del hardware del NCA-5710 es capaz de unificar todos los elementos de dicho programa de gestión de vulnerabilidades propio para que la continuidad del sistema y los flujos de trabajo se cumplan con un impacto mínimo.

Resultado/Conclusión

El producto resultante es una solución robusta de exploración y gestión de riesgos que identifica, categoriza y evalúa los activos de hardware/software de la red en busca de riesgos de seguridad y aplica el análisis de inteligencia de amenazas más actualizado para priorizar las vulnerabilidades activamente explotables en orden de nivel de riesgo e impacto en el negocio.

Todas las lagunas encontradas se remedian automáticamente con el último parche sustitutivo o se marcan para su posterior mitigación.

En conclusión, El Lanner NCA-5710El sistema de escaneo de vulnerabilidades de red de alto rendimiento, aumenta significativamente la capacidad de todas las empresas para descubrir proactivamente las vulnerabilidades de los activos de hardware/software y mitigarlas antes de que puedan ser explotadas.