Historial

El sector manufacturero ha experimentado una rápida evolución desde la introducción de sistemas de control industrial y automatizaciones de fábrica avanzados, inteligentes y conectados, debido a los retos de la competencia globalizada, los frecuentes cambios en los costes de las materias primas y las nuevas demandas de los mercados emergentes. Hoy en día, es común ver que las principales plantas de fabricación han adoptado un gran número de tecnologías IT y OT, que no sólo optimizan su productividad, sino que también les permiten una visibilidad en tiempo real 24/7 y la gestión de sus entornos de fabricación. En general, esta es la generación que a menudo se conoce como Industrial 4.0.

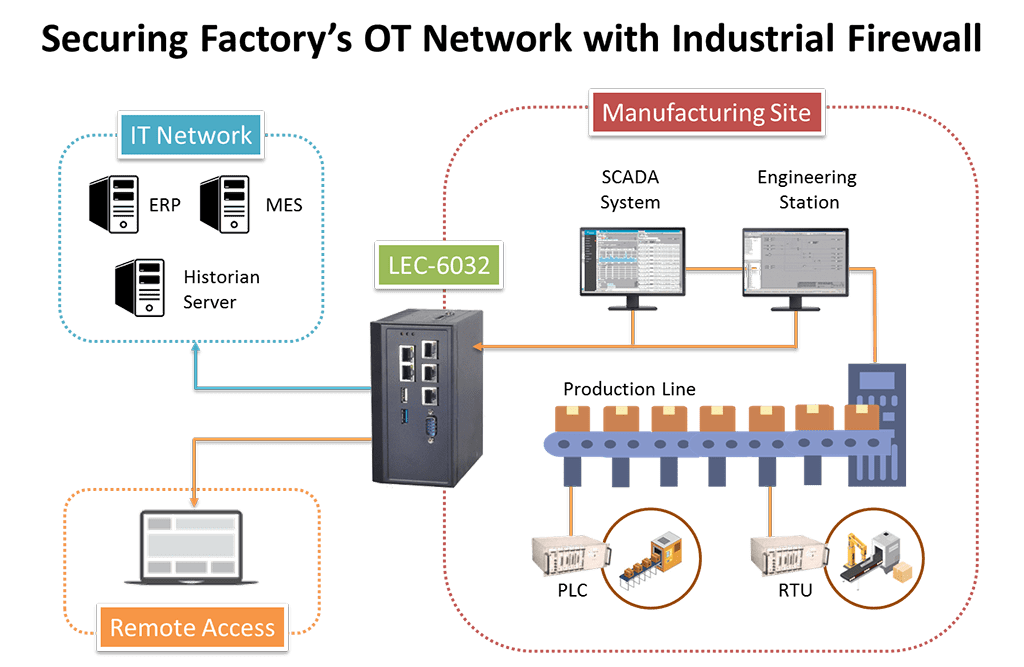

Sin embargo, la conexión generalizada entre las tecnologías de OT y los ICS (sistemas de control industrial) ha expuesto las infraestructuras de fabricación a posibles ciberataques. En primer lugar, los instrumentos conectados vienen con direcciones IP, y los hackers podrían aprovechar esta laguna para penetrar en la protección de la fábrica. En segundo lugar, la mayoría de las plantas de producción están protegidas por tecnologías informáticas comerciales. Como se desprende de una serie de incidentes recientes de ataques cibernéticos a plantas de servicios públicos, estas soluciones genéricas de TI carecen de las instrucciones específicas y de la protección dedicada para proteger los dispositivos conectados en el lugar de fabricación. Por lo tanto, las tecnologías ICS y OT requieren una solución integrada y específica que asegure el acceso a los dispositivos e instrumentos de las fábricas.

Requisitos

Dado que las tecnologías de seguridad de TI son fundamentalmente diferentes de las del lado de OT, la protección basada en IT carece de la capacidad de detectar intrusiones maliciosas a través de los protocolos de OT. Por lo tanto, las plantas de fabricación actuales requieren un cortafuegos específico y dedicado para proteger el acceso a dispositivos o instrumentos críticos conectados, como los PLC. La pasarela requerida deberá ser capaz de detectar cualquier anormalidad sobre los protocolos de OT, mientras ofrece monitoreo remoto 24/7. Por lo tanto, deben cumplirse los siguientes requisitos tecnológicos:

Configuración de E/S versátil

El Firewall requerido debe conectarse con varios dispositivos e instrumentos relacionados con la fabricación a través de múltiples opciones de interfaz de comunicación, incluyendo múltiples puertos de cobre, fibra LAN, conectores COM serie y puertos USB.

ESD/Protección contra sobretensiones

Las condiciones eléctricas anormales como ESD y sobretensiones pueden ocurrir en el piso de producción, y por lo tanto, las E/S críticas como los puertos COM y LAN deben venir con ESD, sobretensiones y protección de aislamiento magnético.

Diseño robusto y amplia temperatura de funcionamiento

La temperatura ambiente extrema puede ocurrir en el sitio de producción. Por lo tanto, la capacidad de resistir y prosperar en condiciones extremas con temperaturas extremas desde -40°C hasta 70°C es altamente crítica.

LAN Bypass

El diseño de tolerancia a fallos para la conexión LAN es necesario en entornos difíciles. Por lo tanto, el Firewall debe estar diseñado con una funcionalidad avanzada de derivación LAN que permite un tráfico de red ininterrumpido al proporcionar una recuperación de baja latencia.

Arquitectura Abierta

Por razones de compatibilidad e interoperabilidad, el Firewall debe estar construido con la arquitectura abierta Intel x86 para que sea compatible con las instrucciones y políticas de seguridad. Por otro lado, en un entorno duro, se prefiere que el Firewall tenga un procesador de bajo consumo y alto rendimiento en su interior.

Registro de mantenimiento

Como se mencionó anteriormente, es preferible que el cortafuegos industrial se base en una arquitectura abierta para soportar software de registro de mantenimiento que pueda monitorear y registrar todas las actividades realizadas durante las sesiones de mantenimiento con políticas preconfiguradas.

Inspección profunda de paquetes

Impulsado por el SoC de arquitectura abierta de alto rendimiento y bajo consumo, el cortafuegos industrial puede realizar DPI (inspección profunda de paquetes) y listas blancas entre la red corporativa y la planta de producción, una vez que se implementan las instrucciones y políticas de seguridad pertinentes.

Detección de anomalías

El cortafuegos industrial basado en Intel x86 admite instrucciones para detectar actividades anómalas, como cambios en la secuencia del PLC y acceso anómalo a los datos.

Solución de Lanner

Lanner, como el proveedor líder de soluciones de hardware para la seguridad de redes industriales, ofrece la solución basada en Intel x86, personalizable LEC-6032 solución de hardware de serie, diseñada para proteger los protocolos de comunicación en los dominios IT y OT de las plantas de producción.

La serie LEC-6032 está equipada con Intel® Atom™ E3845 SoC para obtener un bajo consumo de energía y un desempeño de procesamiento capaz. La serie ofrece varias configuraciones LAN de 5 puertos LAN RJ-45 para los modelos B y D, 5 puertos LAN RJ-45 más 2 puertos GbE SFP para el modelo C, y 3 puertos LAN RJ-45 más 4 puertos GbE SFP para el modelo F. Independientemente del tipo de modelo seleccionado, el sistema está programado con la última tecnología de derivación LAN de Lanner.

Como Firewall industrial, LEC-6032 está diseñado con ESD y protección contra sobretensiones, así como protección de aislamiento magnético. El sistema puede funcionar en una amplia gama de temperaturas de funcionamiento de -40°C a 70°C. La serie LEC-6032 puede montarse con instrumentos industriales a través del raíl DIN.