Historial

Después de una serie de incidentes de seguridad cibernética de alto perfil en infraestructuras críticas, los gobiernos y las empresas de estas instalaciones han tomado en serio los malwares en consideración. Aparentemente, los programas maliciosos o de rescate de los últimos dos años, como Stuxnet, WannaCry y Crash Override, han expuesto públicamente la vulnerabilidad de las redes SCADA o de los sistemas de control industrial en la automatización actual de la red eléctrica, los yacimientos petrolíferos y otras infraestructuras críticas.

La vulnerabilidad puede ser analizada como una laguna en la convergencia entre los dos paradigmas tecnológicos: IT (tecnología de la información) y OT (tecnología operativa). La TI de hoy en día es de larga data, y consiste en hardware de computación de arquitectura abierta, memoria y almacenamiento eficientes, y conexiones de red que permiten la generación, almacenamiento e intercambio de flujo de tráfico. Por lo tanto, la dirección de TI está familiarizada con la mitigación de las ciberamenazas a través de años de experiencia. De hecho, dado que la arquitectura de TI suele estar situada en la sede central y en las oficinas, la mayor parte de la financiación se ha invertido en este sector.

Por el contrario, los sistemas de OT se implementan en sitios de operación como PLCs, ICS (sistemas de control industrial) y SCADA. Tradicionalmente, estos activos patentados se fabricaban para realizar tareas específicas y se aislaban de forma remota, por lo que no se diseñaban con funciones de seguridad. De hecho, los sistemas OT están hechos para operar en un ciclo de vida largo y, por lo tanto, todavía hay un número considerable de sistemas OT desplegados hace décadas. La inversión a fondo perdido de OT hace que sea menos favorable a la hora de presupuestar las medidas de seguridad. Por lo tanto, cuando las OT también están conectadas a la red, los huecos de aire se cierran y se han convertido instantáneamente en el blanco de los malwares cibernéticos.

Requisitos

Para proteger completamente las infraestructuras críticas de los ciberdelincuentes malware avanzados, es necesario establecer protecciones multicapa que cubran tanto los segmentos de TI como de OT. En un entorno digitalizado común para infraestructuras críticas, OT controla y gestiona redes de nivel 0 a nivel 2 como bus de instrumentación, LAN de controlador y LAN HMI de supervisión, mientras que la TI monitoriza y autentica redes basadas en HQ y de oficina como servidor web, servidor de correo electrónico, servidor FTP y servidores empresariales, los cuales son favorecidos por las gestiones. En un modelo más avanzado, una DMZ (Zona Desmilitarizada) se establece como una capa adicional de protección hacia los servicios interconectados externamente.

Para proteger las infraestructuras críticas digitalizadas y conectadas hoy en día, se requiere una arquitectura bien convergente que pueda proteger TI, OT e incluso la DMZ. Por lo tanto, una empresa de ciberseguridad de ICS con sede en Israel se puso en contacto con Lanner para colaborar en la creación de una solución integrada de hardware y software con visibilidad de monitorización en tiempo real y control reforzado por políticas para proteger instalaciones críticas contra ataques cibernéticos maliciosos. En esta colaboración, Lanner proporciona plataformas de hardware de cortafuegos que pueden cumplir con los siguientes requisitos en las configuraciones de ICS SCADA:

Las Soluciones Convergentes de Seguridad Cibernética IT/OT de Lanner

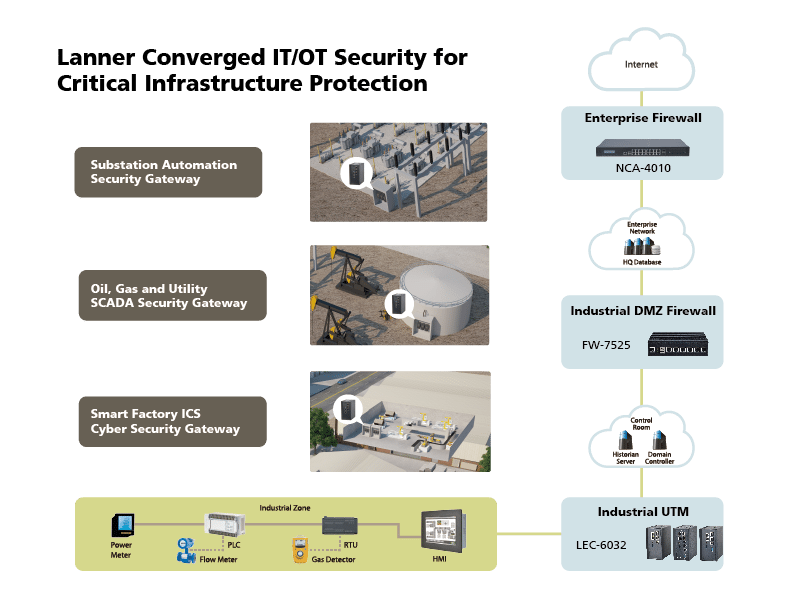

Para la solución agregada de ciberseguridad de Infraestructura Crítica, Lanner introduce el paquete de solución integrado y convergente que incluye el LEC-6032C como el UTM industrial robusto en OT, el FW-7525 como el cortafuegos DMZ industrial entre IT y OT, y por último el NCA-4010 como el cortafuegos empresarial para el segmento IT.

LEC-6032 es seleccionado para realizar DPI, lista blanca y segmentación virtual para la protección de servidores de líneas de ensamblado, PLCs y SCADAs. LEC-6032 es ideal como cortafuegos de próxima generación para el duro entorno de OT debido a sus cualidades físicas como el diseño sin ventilador, el amplio rango de temperatura de funcionamiento y la doble trayectoria de potencia. En cuanto al procesador, LEC-6032 está impulsado por el procesador Intel® Atom C3845 SoC de huella pequeña para lograr una mayor eficiencia energética en las instalaciones de ICS y SCADA. En caso de interrupción de la red, LEC-6032 ofrece un diseño tolerante a fallas de bypass LAN para proporcionar una ruta de tráfico alternativa.

FW-7525 se despliega en la DMZ industrial entre IT y OT. El FW-7525 de Lanner es un valioso paquete de Intel® Atom SoC multi-core eficiente en el consumo de energía, ricas configuraciones de E/S LAN, acelerador criptográfico integrado e instrucciones AES-NI asistidas por hardware. Con estas cualidades, FW-7525 es la puerta de enlace UTM óptima para que el cortafuegos DMZ inspeccione en profundidad los paquetes, supervise el tráfico y aplique las políticas de seguridad.

para el entorno de TI, Lanner selecciona el NCA-4010 para realizar tareas de DPI, lista blanca y firewall. Este dispositivo para montar en rack 1U está equipado con memoria Intel® Xeon® D-1500 SoC y DDR4 compatible con ECC a nivel de servidor. Ancho de banda, NCA-4010 soporta hasta dieciséis puertos RJ-45 GbE y dos (2) puertos SFP+ de 10G. El ancho de banda se puede ampliar añadiendo 1 módulo Ethernet NIC. Mientras tanto, el factor de forma de 19″ de NCA-4010 lo convierte en un dispositivo que ahorra espacio para los centros de datos de hoy en día.

Las implementaciones de cortafuegos de última generación: NCA-4010, FW-7525 y LEC-6032 en cada IT, OT y DMZ respectivamente se agregan para proporcionar una solución de ciberseguridad de Infraestructura Crítica bien convergida.