Historial

Las empresas de hoy en día están altamente impulsadas por el cloud computing, el almacenamiento en nube y los servicios móviles para seguir siendo competitivas en el mercado. Sin embargo, esto atrae más y más ataques cibernéticos avanzados para pasar a través de los protocolos de red. Según los informes oficiales, alrededor del 80% de las organizaciones han sufrido filtraciones de datos, independientemente de la escala y el tamaño de los institutos. En otras palabras, incluso las organizaciones pequeñas y medianas también están en riesgo. De hecho, el problema es cada vez más frecuente a medida que más y más empresas y oficinas gubernamentales son blanco de phishing submarino, malware, ransomware y otros tipos de hacks.

La razón del aumento del número de ataques radica en el aspecto tecnológico. Los atacantes de hoy en día están muy familiarizados con los principales sistemas de seguridad para que puedan esconderse mientras intentan penetrar las debilidades de los sitios web u otros protocolos de red como FTP, servidor de correo SMTP y HTTP. De hecho, saben cómo conseguir a través de autenticaciones de firma basadas en la red tradicional y evitar el mecanismo de alerta para prepararse para los ataques cibernéticos. Se puede concluir prácticamente que los ciberataques actuales podrían ser más sofisticados que las medidas de seguridad convencionales.

Requisitos

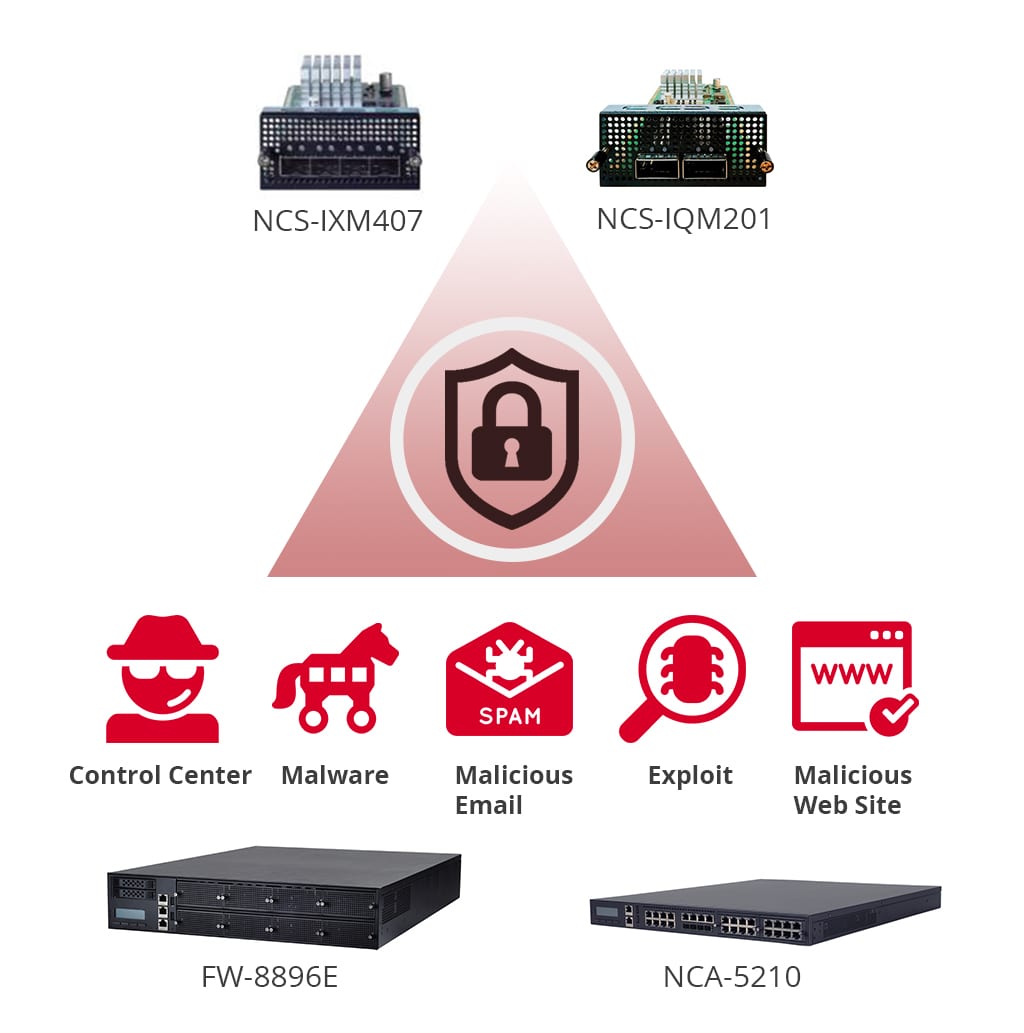

Como ya se ha comentado, las medidas de seguridad convencionales son similares en la mayoría de los aspectos y, por lo tanto, los hackers pueden pasar sin muchos problemas. Para defender las amenazas cibernéticas, esto requiere una mayor complejidad en la prevención de amenazas, que necesita una plataforma de hardware de última generación para realizar sofisticados mecanismos virtuales con el fin de defenderse contra grandes volúmenes de brechas y mercancías maliciosas.

Los expertos sugieren que las medidas actuales de prevención de amenazas deben tener en cuenta los siguientes aspectos:

- Cobertura de protocolo: http, SMTP, FTP y más

- Análisis de red y de capacidad: 1/10/40 GbE LAN

- Sandbox: el campo de prueba virtual para detectar si el paquete entrante es un virus o un programa malicioso

- Detección de ubicación física: inspeccione todas las conexiones tanto desde el interior (como desde la sede central) como desde el exterior (desde dispositivos móviles)

- Herramientas de software virtual: filtrado, inspección de reputación, autenticación, inspección profunda de paquetes, inspección de endpoints, verificación de carga útil y otros comportamientos sospechosos

Con el fin de cumplir con las tareas y tareas anteriores sin contratiempos, debe contar con plataformas de hardware de alto rendimiento de última generación para realizar firewall de aplicaciones web, IPS, control de entrega de aplicaciones (Application Delivery Control, ADP), antivirus y prevención de ransomware/malware. La plataforma debe ofrecer los siguientes avances tecnológicos:

- Rendimiento ultrainformático para llevar a cabo todas las tareas y tareas

- Alta flexibilidad para diseños modulares si se necesita escalabilidad.

- Ancho de banda de la red: lo más alto posible

- Fiabilidad: fuentes de alimentación redundantes y ventiladores de refrigeración reemplazables, ya que los aparatos se pondrán en funcionamiento 24 horas al día, 7 días a la semana.

Soluciones Lanner

Según los casos de éxito en el mercado, la mayoría de las prevenciones avanzadas de amenazas bien defendidas y bien estructuradas requieren dos plataformas de hardware. Por lo tanto, el FW-8896 y el NCA-5210 de Lanner son los aparatos para el trabajo, ambos diseñados con potencia de ultra-computación, alta flexibilidad, alto ancho de banda de red y alta fiabilidad.

El FW-8896 está controlado por las CPUs Intel Haswell-EP Xeon E5-2600 v3 y es compatible con la última plataforma Broadwell-EP orientada a servidores de Intel. La escalabilidad sin fisuras mejorará el rendimiento, el número de núcleos y la eficiencia de la memoria. De hecho, el 2U FW-8896 está diseñado en CPUs duales Haswell-EP/Broadwell-EP de Intel para ofrecer una potencia de cálculo optimizada. Para interconectar las CPUs duales, el FW-8896 está incorporado con enlaces Intel QPI de hasta 9,6 GT/s para mantener la latencia al mínimo incluso durante cargas de trabajo pesadas.

El FW-8896 soporta conectividad LAN de hasta 40 GbE, si se instalan módulos NIC compatibles. De hecho, el FW-8896 ofrece hasta 8 espacios de módulos NIC para expansión y escalabilidad para mejorar el ancho de banda de la red.

En cuanto a las aceleraciones de cifrado, el FW-8896 viene con Intel QuickAssist, un acelerador de hardware para impulsar los procesos de cifrado. Una vez instalado cierto módulo NIC, el FW-8896 será definitivamente el dispositivo seguro óptimo para redes virtuales empresariales.

Como aparato de alta fiabilidad y alta disponibilidad, el FW-8896 soporta fuentes de alimentación redundantes y ventiladores de refrigeración para que pueda seguir funcionando las 24 horas del día, los 7 días de la semana.

Otra solución de hardware es el NCA-5210 de Lanner. El nuevo dispositivo de red ultrapotente 1U está impulsado por la CPU Intel Core 14nm de sexta generación (nombre en código Skylake). La nueva arquitectura es compatible con el procesador Intel® Core™ i7-6700, i5-6500 o Xeon E3-1200 v5 Series, el soporte de memoria DDR4 y el refuerzo de E/S, el completo chipset de la serie Intel® C236 y las configuraciones flexibles de LAN.

En el formato 1U, el NCA-5210 soporta 8 ó 12 puertos GbE RJ-45 y, opcionalmente, 4 puertos LAN SFP, así como 4 espacios para módulos NIC de hasta 40 LAN GbE si se instalan módulos compatibles. Además, el NCA-5210 está programado con nuestro último mecanismo LAN Bypass para garantizar la fiabilidad de la red.

Tanto los FW-8896 como los NCA-5210 son soluciones de hardware óptimas para la prevención de amenazas de próxima generación. Depende en gran medida de los administradores de red o de los propietarios de protocolos decidir cuál funciona como cortafuegos, mientras que el otro realiza el ADC (control de entrega de aplicaciones).