Internet está repleto de innovaciones tecnológicas, su minimización, su capacidad de automatización y las innumerables reaplicaciones de tecnologías más antiguas, ahora mejoradas con los avances de las comunicaciones modernas. Pero esto conlleva importantes problemas de seguridad, ya que ahora la mayoría de nuestros dispositivos, electrodomésticos e incluso bombillas se están convirtiendo en un pasivo frente a Internet. Coches, marcapasos, monitores de corazón, cámaras web, teléfonos inteligentes, GPS y puntos de acceso inalámbricos son sólo algunas de las tecnologías que hoy en día plantean graves problemas de privacidad y seguridad entre los profesionales y los usuarios bien informados.

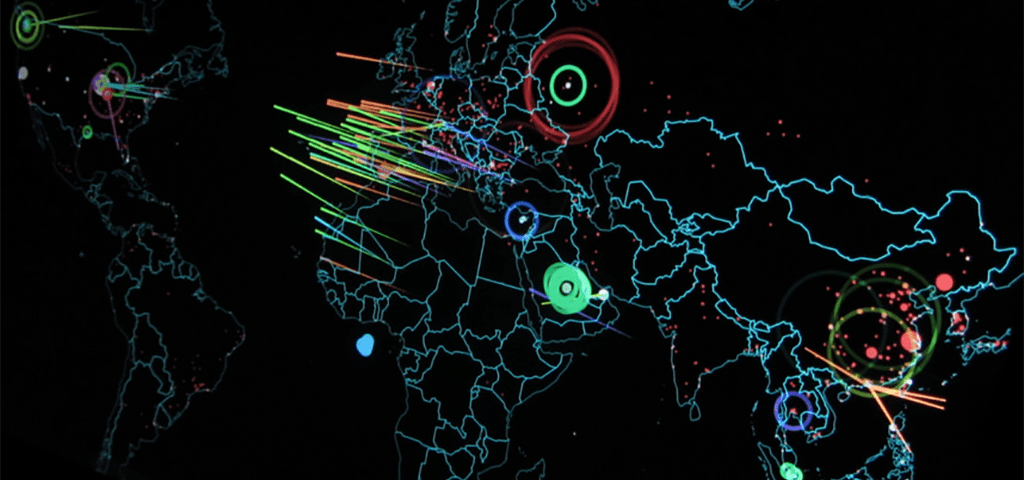

Los informes recientes muestran ataques extranjeros y pruebas de estrés que sondean la infraestructura de los Estados Unidos, y los funcionarios de Inteligencia de los Estados Unidos intensifican sus advertencias y ponen de relieve cuestiones que muchos expertos en seguridad han señalado durante años. En pocas palabras, nuestras medidas de ciberseguridad, desde el inicio de la IoT Industrial, no han seguido el ritmo de la revolución impulsada por Internet que se está desarrollando ante nosotros.

Con IoT, la norma se ha centrado en la fijación de precios competitivos y en la usabilidad, dedicando a menudo pocos recursos a la seguridad de los dispositivos a largo plazo, utilizando raramente los estándares de la industria o implementaciones deficientes. Las empresas de IoT de tipo startup tienden a pasar por alto aspectos de seguridad importantes de los nuevos dispositivos como: el proceso inicial de configuración/provisionamiento, las configuraciones por defecto y el suministro de parches de firmware y actualizaciones de software coherentes durante su vida útil previsible.

4.Secuestro de Dispositivos y Ataques basados en PII (Información de identificación personal)

Hoy en día la gente rara vez tiene tiempo para pensar en todas las implicaciones de seguridad en los servicios como el compartir viajes, el seguimiento de la condición física con respecto a la privacidad y la seguridad. Sólo tómese un poco de tiempo y piense en cómo, con un poco de motivación, los sistemas pueden ser fácilmente abusados y utilizados en formas que los proveedores nunca intentaron, a menudo en detrimento de otros. Con los viajes compartidos, por ejemplo, se puede apuntar a usuarios específicos utilizando un poco de información de su horario y métodos de fuerza bruta, como por ejemplo, colocando simplemente controladores súper comprometidos alrededor del área general. Los vehículos autónomos pueden incluso convertirse en objetivos prioritarios para los hackers y las empresas delictivas después de los objetivos de alto perfil. Incluso para los profanos, los hacks de ingeniería social y los métodos de fuerza bruta podrían fácilmente hacer que usted se convierta en un conductor súper comprometido dentro de su vecindad, que puede aprovechar sus hábitos, su paradero y sus dispositivos personales para explotarlos aún más.

3.Ataques a través de medios sociales, mensajería y agencias de noticias

Un ejemplo de este ataque utilizado con gran efecto y ventaja en las campañas publicitarias multimillonarias que utilizaron tesoros de datos personales para modificar inteligentemente los anuncios sobre la marcha para la divulgación política de las elecciones presidenciales de 2016 en Estados Unidos. Aunque es imposible cuantificar el impacto directo de campañas tan bien dirigidas y personalizadas optimizadas a través de la agricultura de datos y la IA, los días de la publicidad general y los juegos de azar en los esfuerzos de concienciación están casi terminados. Entre los expertos en medios de comunicación y marketing no hay duda de la rentabilidad de estos métodos personalizados de divulgación y del impacto que suelen tener estas campañas inteligentes.

2. Ataques a los servicios interconectados

Un gran ejemplo del nivel de impacto que puede tener un ataque masivo es el ataque masivo (más de 100.000 dispositivos de IoT comprometidos) de DDoS sostenido a Dyn, que afectó a grandes porciones de servicios en Internet. Los ataques a proveedores de servicios críticos de Internet son especialmente efectivos, como se muestra en el ataque Dyn (son los principales registradores y proveedores de servidores de nombres de dominio). Los DNS son un componente vital de Internet en la actualidad que traduce los nombres legibles por el ser humano, como google.com o cnn.com, en direcciones de red específicas y puertos que los sistemas informáticos entienden, por ejemplo: 123.456.789.0:5555.

1. Ataques a infraestructuras críticas

Hoy en día, más y más de la infraestructura crítica está siendo impulsada por el Internet Industrial de los Objetos, con centrales eléctricas abriendo servicios de Internet para el acceso a cosas como medidores electrónicos inteligentes y automatización del hogar. Imagine la devastación que pueden tener cosas como el terrorismo doméstico cuando se combinan con otros tipos de ataques cibernéticos a infraestructuras críticas y servicios de apoyo de emergencia… Los daños a las redes eléctricas y a las comunicaciones pueden crear muchas situaciones que ponen en peligro la vida o, en el caso de emergencias como la atención médica crítica, exacerbarlas hasta niveles de riesgo para la vida.